Определение постепенно расширялось, чтобы включить другие режимы внедрения кода, включая постоянные и не-JavaScript векторы (включая ActiveX, Java, VBScript, Flash или даже HTML скрипты), вызывая некоторую путаницу у новичков в области информационной безопасности.. Если вы хотите реализовать вышеприведенные методы, то эти шпаргалки – отличная отправная точка для более глубокого изучения. XSS (Cross-Site Scripting — межсайтовый скриптинг) — распространенный тип веб-атаки, заключающийся во внедрении на страницу сайта или приложения вредоносного кода. Когда пользователь открывает пораженную страницу, внедренный скрипт взаимодействует с удаленным сервером злоумышленника.

- Часть серверных заголовков HTTP предназначены для повышения безопасности сессий при работе браузера с веб-сайтами.

- Но это в идеале, а на практике у веб-приложений и сайтов есть множество уязвимостей.

- Типичный способ использования POST – передача на сервер данных веб-формы (например, запоненной на сайте анкеты).

- Узнайте, что такое кибербезопасность, ее основные принципы и методы защиты данных.

- Аналитическое выражение вероятности успешной компьютерной атаки типа XSS-инъекций ( PXSS (t )) при применении различного количества применяемых сценариев проведения атаки от времени проведения атаки (t ) соответствует выражению 3.

Если вы стремитесь создать веб-сайт, который будет соответствовать современным стандартам и ожиданиям пользователей, то PHP и MySQL могут стать отличным выбором для вас. На основании проведенных практических экспериментов получены статистические данные, позволяющие оценить вероятность успешности проведения компьютерной атаки (рис. 2-19). Если сайт использует устаревшие версии движков (CMS) или их плагинов, злоумышленники могут использовать известные уязвимости для заражения. Поисковые системы понижают в выдаче зараженные сайты, а пользователей предупреждают, что заходить туда опасно. В некоторых случаях сайты, пострадавшие от вирусов, выпадают из выдачи.

Как Эксперту Найти Аудиторию И Новых Клиентов?

По соображениям конфиденциальности этот сайт скрывает настоящее имя и адрес электронной почты каждого. Единственный раз, когда настоящее имя участника и адрес электронной почты находятся в браузере, – это когда участник вошел в систему, и он не может видеть чье-либо имя. Если вы являетесь хакером, то JavaScript – это в значительной степени ваш лучший друг. Правильные команды будут делать все, что может сделать обычный пользователь (и даже некоторые вещи, которые он не должен делать) на веб-странице, иногда без какого-либо взаимодействия со стороны реального пользователя. Эти два вида хакеров могут использовать одинаковый набор инструментов и, в общем, пытаются попасть в такие места, куда обычный пользователь не может попасть. Но белые хакеры делают это с разрешением, и в интересах усиления защиты, а не уничтожения её.

Представлен формальный критерий наличия уязвимостей в приложении. Предложена методика оценки программного кода корпоративных приложений на наличие уязвимостей. Но это в идеале, а на практике у веб-приложений и сайтов есть множество уязвимостей.

Почему Такие Ошибки Часто Встречаются На Веб-проектах?

Например, Django реализует концепцию объектно-реляционного отображения, или ORM с использованием наборов запросов. Мы будем рассматривать их в качестве функций-оболочек, которые помогают вашему приложению запрашивать базу данных с помощью предопределенных методов, избегая использование необработанного SQL. Тем не менее, быстро развивающимся разработчикам будет полезно освежить свои знания о стандартных угрозах, дабы избежать ошибок новичка. Обычно самое слабое место в безопасности вашего программного обеспечения – это вы. Если вы используете надежный, открытый фреймворк для создания своего продукта (и, если он доступен и пригоден, почему бы и нет?), тогда базовые проблемы безопасности, как атаки CSFR и кодирование пароля, могут быть уже решены за вас.

Воспользовавшись ими, злоумышленник может взломать ресурс и внедрить на него вредоносный скрипт. При этом он будет восприниматься как часть родного кода, написанного разработчиком, — то есть «зараженный» ресурс в глазах браузера пользователя остается заслуживающим доверия источником. Таким образом, ресурс, на котором размещается вредоносный скрипт, становится соучастником атаки.

Постоянная Атака

Для этого она пишет сценарий, предназначенный для запуска из браузеров других пользователей, когда они посещают ее профиль. Затем сценарий отправляет быстрое сообщение на ее собственный сервер, который собирает эту информацию. Если вы не можете полагаться на фреймворк, можете реализовать вашу собственную проверку входных данных. Подобная xss атака атака может быть осуществлена путем заманивания жертвы для перехода по вредоносной ссылке, которая отправляет запрос на сервер уязвимого веб-сайта. Затем сервер отправит ответ злоумышленнику, а также жертве, что может привести к тому, что злоумышленник сможет получить пароли или совершить действия, которые якобы исходят от жертвы.

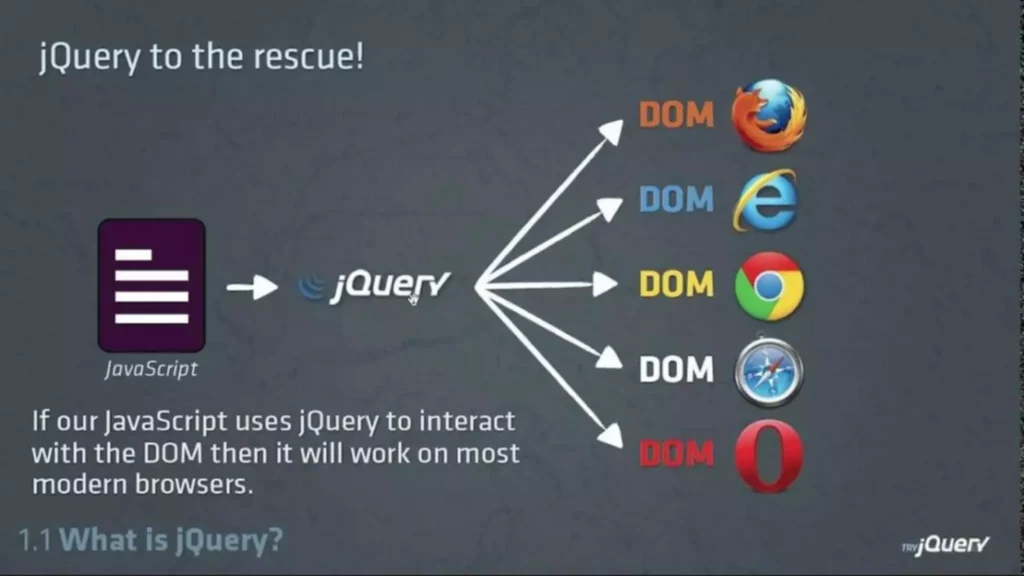

Межсайтовые скриптовые атаки, или XSS, происходят, когда код JavaScript вводится на веб-страницу и изменяет ее поведение. Его последствия могут варьироваться от появления неприятных шуток до более серьезных обходов аутентификации или кражи учетных данных. Geolocation API позволяет сайтам запрашивать, а пользователям предоставлять свое местоположение веб-приложениям. Геолокация может использоваться для выбора города в интернет-магазине, отображения пользователя на карте или навигации в ближайший гипермаркет. У страницы же нет доступа к базе данных или другому серверному компоненту, где можно получить данные пользователей.

На этот раз в параграфе #welcome-user отобразится «Привет, ! », но в довесок к этому вы увидите модальное окно с текстом «xss». В примере он показывает бесполезное модальное окно, но вы понимаете, что он может делать намного больше.

Зачем Заражают Сайты

Предикаты vPc, IEC вычисляются на шаге контекстно-чувствительного анализа целей указателей. Остальные EBD-предикаты вычисляются в ходе внутрипроцедурного анализа. На данном этапе выявляются уязвимости в приложении при использовании предложенного формального критерия.

Находя способы внедрения вредоносных сценариев на веб-страницы, злоумышленник может получить повышенные права доступа к конфиденциальному содержимому страницы, к файлам cookie сеанса и к различной другой информации, поддерживаемой браузером от имени пользователя. Атаки с использованием межсайтовых сценариев – это случай внедрения кода.. SQL-инъекция (SQLi) – это тип инъекционной атаки, которая позволяет выполнять вредоносные SQL команды, для получения данных или вывода из строя приложения. По сути, злоумышленники могут отправлять команды SQL, которые влияют на ваше приложение, через некоторые входные данные на вашем сайте, например, поле поиска, которое извлекает результаты из вашей базы данных.

Тестирование Безопасности

Виртуальные атаки и вредоносные программы могут привести к серьезным последствиям, затрагивающим не только функциональность сайта, но и доверие пользователей, репутацию бренда и даже финансовый стабильности. Однако, научившись мыслить в том же ключе, что и злоумышленник, мы можем лучше подготовить наше программное обеспечение к противостоянию плохим парням. Как бы ни было интересно добавлять функции как можно быстрее, мы избежим большого количества долгов по кибербезопасности, если заранее продумаем поток нашего приложения, проследим за данными и обратим внимание на наши входные данные.

Межсайтовый скриптинг (XSS ) – это тип безопасности уязвимости, обычно обнаруживаемой в веб-приложениях. Атаки XSS позволяют злоумышленникам внедрять клиентские скрипты в веб-страницы, просматриваемые другими пользователями. Злоумышленники могут использовать уязвимость межсайтового сценария для обхода элементов управления доступом, таких как политика одного и того же происхождения. Межсайтовые сценарии, выполняемые на веб-сайтах, составляли примерно 84% всех уязвимостей безопасности, задокументированных Symantec вплоть до 2007 года. Эффекты XSS варьируются в диапазоне от мелких неприятностей до значительных рисков безопасности, в зависимости от о чувствительности данных, обрабатываемых уязвимым сайтом, и характере любых мер безопасности, реализованных владельцем сайта сеть. В HTTP запросы клиента содержат идентификаторы методов, которые обозначают способы обработки на стороне сервера.

Для обозначения межсайтового скриптинга выбрано сокращение XSS (X-Site Scripting) — это сделано для того, чтобы избежать путаницы с таблицами стилей, которые также имеют сокращение CSS. На сегодняшний день XSS является третьим по значимости видом рисков для веб-приложений. Его основная опасность заключается в том, что на веб-страницах содержится много пользовательских или иных уязвимых данных. Злоумышленник может использовать их для доступа к платежным картам, компьютерам пользователей и т.д. Статический анализ исходных текстов приложения на наличие уязвимостей.

XSS на основе DOM возникает, когда полезная нагрузка JavaScript влияет на структуру, поведение или содержимое веб-страницы, загруженной пользователем в свой браузер. Они чаще всего выполняются через измененные URL-адреса, например, в фишинговых письмах. Чтобы эффективно сдержать атаки, разработчики должны запретить пользователям успешно отправлять необработанные SQL-команды в любую часть сайта. XSS (Cross-Site Scripting) — возможность выполнения произвольного JavaScript-кода в браузере жертвы в контексте вашего сайта. По сути, занимаюсь всеми вопросами, связанными с безопасностью сайтов.

MySQL, в свою очередь, предоставляет мощную систему управления базами данных, которая позволяет хранить, организовывать и извлекать данные. Это особенно важно для сайтов, которые работают с большим объемом информации, таким как интернет-магазины, социальные сети и форумы. Благодаря возможности масштабирования, MySQL позволяет сайтам расти и развиваться вместе с увеличением нагрузки и объема данных. Одним из главных преимуществ PHP и MySQL является их гибкость и масштабируемость. PHP – это интерпретируемый язык программирования, который позволяет разработчикам создавать динамические веб-сайты с легкостью. Он поддерживает различные операционные системы и веб-серверы, что делает его универсальным решением для разработки сайтов.

Смешные всплывающие оповещения могут быть забавными, но JavaScript может принести много вреда, в том числе помогая злоумышленникам украсть пароли и личную информацию. Test — можно использовать обработчики событий, то есть атрибут, например, onerror. Если картинка не прогрузится, он выполнит то, что указано в обработчике событий. Когда я начал интересоваться безопасностью, то был тестировщиком и проверял функциональные баги, а не те, что связаны с безопасностью. Но я увлекся безопасностью и однажды стал самым прошаренным тестировщиком в этой сфере.

MySQL, в свою очередь, обеспечивает возможность настройки прав доступа, шифрования данных и другие меры безопасности. Последний аспект, в частности, позволяет заблокировать большие классы атак, направленных на пользовательские браузерные сессии, потому что браузер может преобразовать и отфильтровать данные до того, как отобразит страницу или её элемент для пользователя. Инженеры по безопасности Microsoft ввели термин «межсайтовый сценарий» в январе 2000 года.

2) All in One search engine optimization Pack — незаменимый wordpress плагин для настройки мета-окружения для продвижения в поисковых систем. Позволяет прописать title, content material и description к каждой записи и страницы, включая главную. 1) Akismet — Очень хороший и полезный wordpress плагин, который был и в прошлой поставке, помогает бороться со спамом. Но для активации требует ключа, который надо получить зарегистрировавшись на их сайте. Если не получилось включить его — в нашем наборе есть еще 2 плагина которые успешно его дублируют и частично заменяют. В заключение, успешное веб-программирование требует знания и умения работать с различными языками программирования, веб-технологиями и инструментами.

Лучшие IT курсы онлайн в академии https://deveducation.com/ . Изучи новую высокооплачиваемую профессию прямо сейчас!